十、信息安全

1、安全基础知识

安全防范体系:

根据网络的应用现状情况和结构,安全防范体系的层次划分为物理层安全、 系统层安全、网络层安全、应用层安全和安全管理

信息安全五个基本要素:机密性(保密性)、完整性、可用性、可控性、可审查性

信息安全的范围:设备安全(设备的稳定性 、可靠性 、可用性)、数据安全(数据的秘密性、完整性、可用性)、内容安全(符合法律法规)、行为安全(行为的秘密性 、完整性 、可控性)。

信息安全系统组成框架:框架通常由技术体系、组织机构、管理体系共同构建。

信息的存储安全包括信息使用的安全、系统安全监控、计算机病毒防治、数据的加密和防止非法的攻击等。

网络安全隐患(漏洞): 物理安全性 、软件安全漏洞 、不兼容使用安全漏洞、选择合适的安全哲理 。

网络安全威胁:非授权的访问、信息泄露或丢失、破坏数据完整性、拒绝服务攻击、利用网络传播病毒 。

安全措施的目标:访问控制、认证 、完整性 、审计 、保密 。

2,对称加密与非对称加密

对称加密:相同密钥共享 速度快适合大文件加密 DES(56位) 3DES(112位两个DES) AES(区块加密) RC-5 IDEA(128位)

对称加密算法有两种基本类型,分别是分组密码和序列密码。分组密码是在明文分组和密文分组上进行运算,序列密码是对明文和密文数据流按位或字节进行运算。

非对称加密:发送方和接收方都有一对密钥,公钥和私钥。速度慢,安全。RSA、ECC、Elgamal、背包算法、Rabin、D-H

信息摘要(哈希,生成等长的摘要)--完整性,不可篡改 MD-5(128位) SHA

数字签名-不可抵赖性、不可否认、保证信息完整性(非对称)、无法保证机密性

数字证书:第三方公正

数字证书格式:序列号、版本号、签名算法、发行者ID、发行者、主体ID、有效期、公钥(证书持有者)

数字信封(对用接收者的公钥对”用来对称加密的密钥”进行非对称加密)解决对称密钥传输的问题

3,访问控制:

主体(人、行)、客体(文件、列)、控制策略

分别为:

1访问控制矩阵(ACM) 主体作为行,客体作为列

2访问控制列表ACL(用最多) 按列保存访问矩阵

3能力表:按行保存访问矩阵

4授权关系表:

授权关系表 按主体排序 查询时 得到能力表的效率

授权关系表 按客体排序 查询时 得到访问控制表的效率

4,信息安全抗攻击技术

密钥生成规则:增大密钥空间、选择强密钥、密钥随机性

拒绝服务攻击DOS:内部用户占用系统内存、CPU处理时间。外部黑客也可以通过占用网络连接使其他用户得不到网络服务。

部用户针对网络连接发动拒绝服务攻击主要有以下几种模式:消耗资源、破坏或更改配置信息、物理破坏或改变网络部件、利用服务程序中的处理错误使服务失效。

DDOS分布式DOS:解除资源限制、隐蔽

拒绝服务攻击的防御方式:

1强对数据包的特征识别

2设置防火墙监视本地主机端口的使用情况

3对通信数据量进行统计也可获得有关攻击系统的位置和数量信息

4尽可能的修正己经发现的问题和系统漏洞

ARP欺骗的防范措施:

1 固化arp表,阻止arp欺骗。

2 使用ARP服务器。

3 采用双向绑定的方法。

4 ARP防护软件一一ARPGuard。

DNS欺骗的检测:

1 被动监听检测 旁路监听的方式

2 虚假报文探测:采用主动发送探测包。

3 交叉检查查询:

RTP记录是反向记录。ip查询域名

IP欺骗的防范:

1 可以删除UNIX中所有的/etc/hosts.equiv、$HOME/.rhosts 文件,修改/etc/inetd.conf文件,使得RPC机制无法应用。

2 设置防火墙过滤来自外部而信源地址却是内部IP的报文。

端口扫描:

1 全TCP连接:三次握手

2 半打开式扫描(SYN扫描)前两次

3 FIN扫描() 发送fin包

4 第三方扫描

DOS攻击方式:

1 同步包风暴(SYN Flooding) 进行两次握手进入等待状态

2 ICMP攻击:发送大量ping包

3 SNMP攻击:控制安全产品,接管网络

5,信息安全的保证体系和评估方法

第一级 用户自主保护级 自主访问控制

第二级 系统审计保护级 粒度更细的自主访问控制

第三级 安全标记保护级 具有系统审计保护级所有功能 国企,重要机关

第四级 结构化保护级 第三级系统中的自主和强制访问控制扩展到所有主体与客体

第五级 访问验证保护级 满足访问监控器需求

风险评估基本要素:脆弱性、资产、威胁、风险、安全措施。

与这些要素相关的属性分别为业务战略、资产价值、安全需求、安全事件和残余风险,这些也是风险评估要素的一部分。

6,网络安全技术

防火墙(内网和外网之间):网络级防火墙(层次低,但是效率高)和应用防火墙(层次高,效率低,拆包)

入侵检测系统IDS (防火墙之后,只会监听)

1 尽可能靠近攻击源;

2 尽可能靠近受保护资源

入侵防御系统IPS (防火墙之前,检测入侵行为,并直接进行阻断)

IDS和防火墙技术都是在入侵行为已经发生后所做的检测和分析,IPS是能够提前发现入侵行为,在其还没有进入安全网络之前就防御。

杀毒软件

用于检测和解决计算机病毒,与防火墙和IDS要区分,计算机病毒要靠杀毒软件,防火墙是处理网络上的非法攻击。

蜜罐系统

伪造一个蜜罐网络引诱黑客攻击。

网络攻击和威胁

攻击类型分为

1主动攻击:假冒身份 抵赖 旁路攻击 重放攻击 拒绝服务(DOS)

2被动攻击:窃听 业务流分析 非法登录

7,网络安全协议

1 SSL协议: 为加强Web安全传输(HTTP/HTTPS/)的协议.

2 SSH协议: 加强Telnet/FTP安全的传输协议

3 SET协议:安全电子交易协议主要应用于B2C模式(电子商务)中保障支付信息的安全性。电子商务领域的PKI框架。

4 Kerberos协议:是一种网络身份认证协议。基于信任第三方,它提供了在开放型网络中进行身份认证的方法。开放世界的PKI。

第三方认证服务的两种体制分别是Kerberos和PKI。

5 PGP协议:使用RSA公钥证书进行身份认证,使用IDEA (128位密钥) 进行数据加密,使用MD5进行数据完整性验证。所有技术用上,主要用于邮件。

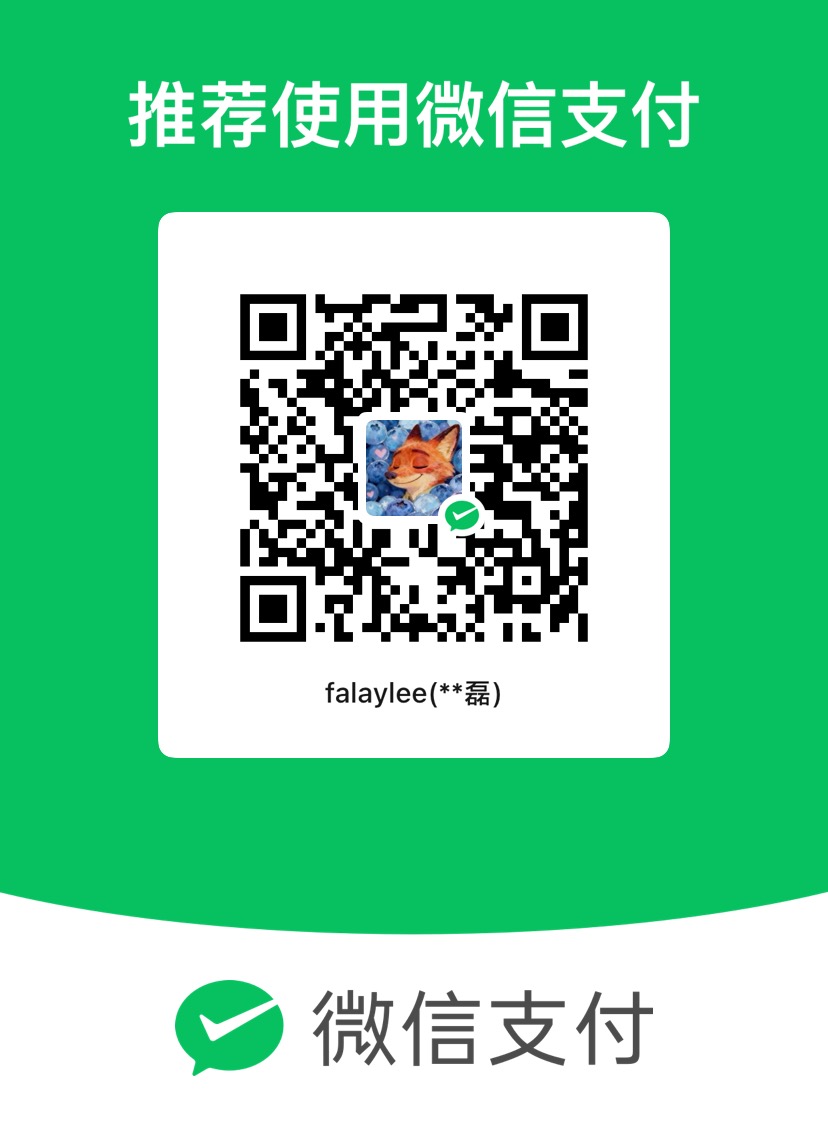

-CgmerBSJqOrFaosXdfgwZvWSWuQGicrD.jpeg)

评论交流

欢迎留下你的想法